Apple, yeni iPhone 17 serisi ve iPhone Air ile birlikte, teknoloji dünyasında güvenlik standartlarını yeniden yazacak, çığır açan bir özelliği duyurdu. Beş yıllık yoğun bir mühendislik çalışmasının ürünü olan Bellek Bütünlüğü Uygulaması (Memory Integrity Enforcement – MIE), özellikle devlet destekli ve paralı casus yazılımlar tarafından kullanılan en karmaşık saldırı yöntemlerini etkisiz hale getirmeyi amaçlıyor. Apple, bu yeni teknolojinin “tüketici işletim sistemleri tarihindeki belleğe yönelik en önemli güvenlik yükseltmesi” olduğunu iddia ederek iddiasını ortaya koyuyor.

Casus Yazılımların Zayıf Karnı: Bellek Güvenliği

Günümüzün en tehlikeli siber saldırıları, özellikle gazeteciler, aktivistler ve üst düzey yetkililer gibi belirli hedeflere yönelik milyonlarca dolarlık casus yazılımlar, ortak bir zayıflıktan besleniyor: bellek güvenliği açıkları. Saldırganlar, bir uygulamanın veya işletim sisteminin belleği kullanma biçimindeki hatalardan yararlanarak cihazın kontrolünü ele geçirir.

Bugüne kadar iPhone’a karşı başarılı ve yaygın bir kötü amaçlı yazılım saldırısı görülmemiş olsa da, bu tür hedefli casus yazılımlar, endüstrinin en karmaşık tehditlerini temsil ediyor. Apple, kullanıcılarının büyük çoğunluğu bu tür bir tehditle asla karşılaşmayacak olsa da, en gelişmiş saldırılara karşı bile koruma sağlama misyonuyla bu sorunun köküne inmeye karar verdi.

Apple’ın Üç Katmanlı Savunması Nasıl Çalışıyor?

Bellek Bütünlüğü Uygulaması (MIE), tek bir özellikten ziyade, donanım ve yazılımın derin bir entegrasyonuna dayanan çok katmanlı bir savunma sistemidir. Bu sistem, A19 ve A19 Pro çiplerinin donanım yeteneklerini, gelişmiş işletim sistemi korumalarıyla birleştirir. İşte sistemin temel taşları:

- Güvenli Bellek Ayırıcılar: Her şeyin temelinde, Apple’ın iOS 15’ten beri geliştirdiği kalloc_type ve xzone malloc gibi akıllı bellek yöneticileri yer alıyor. Bu sistemler, bellekteki verileri türlerine göre akıllıca düzenleyerek, bir saldırganın farklı veri türlerini birbirine karıştırarak kaos yaratmasını ve sisteme sızmasını yazılım düzeyinde engeller.

- Gelişmiş Bellek Etiketleme (EMTE): Sistemin kalbinde, ARM mimarisinin “Bellek Etiketleme Uzantısı (MTE)” teknolojisinin Apple tarafından önemli ölçüde geliştirilmiş bir versiyonu olan EMTE bulunuyor. Bu teknoloji, bellekteki her bir tahsise adeta görünmez bir “gizli anahtar” veya “etiket” atar. İşlemci bu belleğe erişmek istediğinde, doğru anahtara sahip olması gerekir. Eğer bir saldırı sırasında, örneğin bir arabellek taşmasıyla yandaki belleğe sızılmaya çalışılırsa, anahtar eşleşmeyeceği için donanım bu işlemi anında engeller ve işlemi sonlandırır. Bu, saldırıyı daha başlamadan, donanım seviyesinde durdurmak anlamına gelir.

- Etiket Gizliliği Uygulaması: Bir savunma sistemi, ancak en zayıf halkası kadar güçlüdür. Apple, saldırganların bu “gizli anahtarları” çalmasını önlemek için de kapsamlı önlemler almış. Spectre gibi spekülatif yürütme saldırıları veya diğer yan kanal sızıntıları kullanılarak etiketlerin ortaya çıkarılmasını engellemek için “Etiket Gizliliği Uygulaması” geliştirildi. Bu sayede, MIE’nin temelini oluşturan etiketlerin gizliliği her koşulda korunur.

Rakiplerinden Neden Farklı ve Daha Güçlü?

Google gibi diğer şirketler de Pixel telefonlarında MTE teknolojisini kullanıma sunmuştu. Ancak Apple’ın MIE uygulaması, birkaç kritik noktada ayrışıyor ve çok daha iddialı bir koruma sunuyor:

- Her Zaman Açık ve Eşzamanlı Koruma: MIE, tüm kullanıcılar için varsayılan olarak ve sürekli çalışır. Saldırı gerçekleştiği anda müdahale eder ve herhangi bir gecikmeye veya yarış penceresine izin vermez.

- Derin Donanım-Yazılım Entegrasyonu: MIE, sadece bir yazılım yaması değil, A19 serisi çiplerin mimarisine işlenmiş bir özelliktir. Apple, CPU hızı, alanı ve bellek kaynaklarını bu güvenliğe özel olarak ayırmıştır.

- Kanıtlanmış Zafiyetlere Karşı Koruma: Apple, kendi uygulamasının, diğer MTE implementasyonlarında tespit edilen ve StickyTags gibi araştırmalarla ortaya konan spekülatif yürütme zafiyetlerine karşı dayanıklı olacak şekilde tasarlandığını belirtiyor.

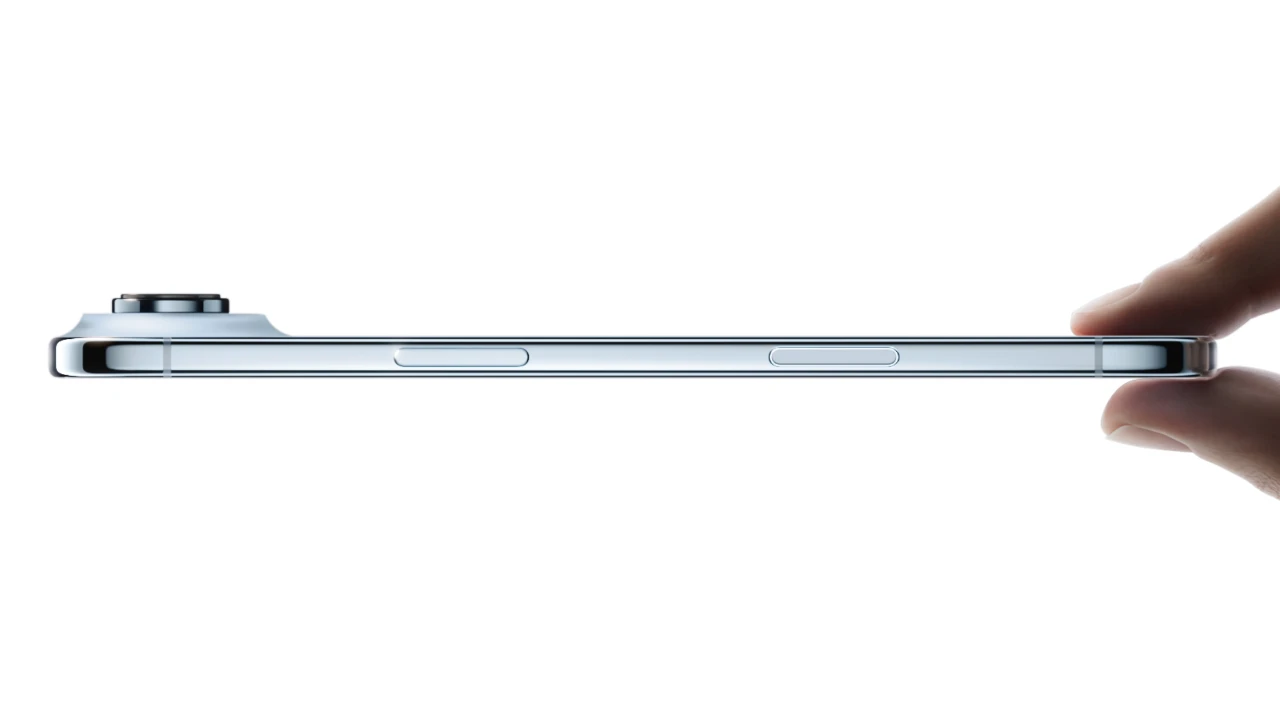

iPhone Air bükülebiliyor mu?

iPhone Air, teknoloji dünyasında uzun yıllardır devam eden ince telefonlar kolay bükülür algısını kökünden sarsmayı hedefliyor.

Apple, MIE’nin geliştirme sürecinde, 2020’den 2025’e kadar kendi iç saldırı araştırma ekibini sistemin üzerine saldı. Ekip, bilinen gerçek dünya casus yazılım zincirlerini ve potansiyel yeni saldırı tekniklerini kullanarak sistemi kırmaya çalıştı. Sonuç çarpıcıydı: Ekip, bilinen hiçbir saldırı zincirini MIE’yi aşacak şekilde yeniden inşa etmeyi başaramadı. MIE, saldırıların o kadar temel ve erken adımlarını engelliyordu ki, zincirin geri kalanını yeni açıklarla tamir etmek imkansız hale geliyordu.

Bu devrim niteliğindeki teknoloji, saldırganlar için oyunun kurallarını değiştiriyor. Artık iPhone’lara yönelik bir bellek tabanlı saldırı geliştirmek, olağanüstü derecede maliyetli, karmaşık ve büyük olasılıkla başarısız bir çabaya dönüşecek. Bellek Bütünlüğü Uygulaması ile Apple, sadece kullanıcılarını değil, aynı zamanda tüm mobil güvenlik endüstrisinin geleceğini de şekillendiriyor.